நில தாக்குதல்களில் இருந்து வாழ்வது சமீபத்திய காலங்களில் இழுவைப் பெற்றுள்ளது, எனவே ஹேக்கர்கள் இப்போது பழைய உத்திகள் மற்றும் நுட்பங்களை மீண்டும் பயன்படுத்துகின்றனர் என்பதை நாம் பாதுகாப்பாக விவரிக்க முடியும். லிவிங் ஆஃப் தி லேண்ட் தொடர்பான கருத்துக்கள் புதியவை அல்ல. கணினி கருவிகள் ஒரு காலத்தில் பொதுவாக கதவுகளாகப் பயன்படுத்தப்பட்டன, மேலும் அறியப்பட்ட பாதிப்புகள் கணினிகளில் பயன்படுத்தப்பட்டன.

சில நேரங்களில் கோப்பு இல்லாத தாக்குதல்களை ஒரு துணைக்குழுவாக உள்ளடக்கியிருப்பதால், நிலத்திலிருந்து வெளியேறுவது (லாட்எல்) தாக்குதல்களை எதிர்ப்பது கடினம். மற்ற நேரங்களில், ஹேக்கர்கள் இரட்டை பயன்பாடு மற்றும் நினைவக கருவிகளைப் பயன்படுத்துகிறார்கள், இது ஒரு கொடிய கலவையாகும். இந்த வழிகாட்டியில், நில தாக்குதல்களைத் தவிர்ப்பது பற்றியும், உங்களை அல்லது உங்கள் நிறுவனத்தை அவர்களிடமிருந்து எவ்வாறு பாதுகாக்க முடியும் என்பதையும் நீங்கள் தெரிந்து கொள்ள வேண்டும்.

நில தாக்குதல்களில் இருந்து வெளியேறுவது என்ன?

பாதிக்கப்பட்டவர்களின் கணினிகளில் ஏற்கனவே நிறுவப்பட்ட அல்லது இருக்கும் கருவிகளைத் தாக்குபவர்கள் பயன்படுத்துவதற்கான தாக்குதல்கள்தான் நிலத் தாக்குதல்களில் இருந்து விலகிச் செல்வது (தகவல் அல்லது பணத்தை திருடுவது, அமைப்புகளை எடுத்துக்கொள்வது மற்றும் பல). சம்பந்தப்பட்ட ஹேக்கர்கள் தீங்கிழைக்கும் நிரல்களைப் பயன்படுத்தாததால் இத்தகைய தாக்குதல்கள் தனித்துவமானது, அவை பாதுகாப்பு பயன்பாட்டு நிரல்களைக் கவனிக்க திட்டமிடப்பட்டுள்ளன. தாக்குபவர்கள் வழக்கமான கருவிகள் அல்லது எளிய ஸ்கிரிப்ட்களைப் பயன்படுத்துவதால், அச்சுறுத்தல் கண்டறிதல் மிகவும் கடினம்.

கோப்பு இல்லாத தாக்குதல்களில், எடுத்துக்காட்டாக, சைபர் கிரைமினல்கள் பவர்ஷெல் மற்றும் டபிள்யூ.எம்.ஐ உடன் தொடர்புடைய பகுதிகளில், நிலையற்ற நினைவகத்தில் செயல்பட முடியும். இத்தகைய சூழ்நிலைகளில், வைரஸ் தடுப்பு மற்றும் தீம்பொருள் எதிர்ப்பு பயன்பாடுகள் அச்சுறுத்தல்களைக் கண்டறிந்து கண்டுபிடிக்கத் தவறிவிடுகின்றன - ஏனெனில் அவற்றின் உள்ளீடுகள் கூட பதிவுகளில் சேமிக்கப்படவில்லை. எல்லாவற்றிற்கும் மேலாக, தாக்குதலின் போது மிகக் குறைவான கோப்புகள் (அல்லது கோப்புகள் எதுவும் இல்லை) உருவாக்கப்படுகின்றன.

தாக்குதல் நடத்துபவர்களுக்கு கோப்பு இல்லாமல் செல்ல போதுமான காரணங்கள் உள்ளன. உருவாக்கப்படும் கோப்புகளின் எண்ணிக்கை குறைவாக இருப்பதால், பாதுகாப்பு பயன்பாடுகளால் அச்சுறுத்தல்கள் கண்டறியப்படுவதற்கான வாய்ப்புகள் குறைவு என்று அவர்கள் கண்டுபிடித்திருக்கலாம். மற்றும் பெரும்பாலும், தாக்குபவர்கள் சரியானவர்கள். பாதுகாப்பு பயன்பாடுகள் பெரும்பாலும் தாமதமாகிவிடும் வரை நில தாக்குதல்களைத் தவிர்ப்பதற்குப் போராடுகின்றன, ஏனெனில் முதலில் கவனிக்க வேண்டியது அவர்களுக்குத் தெரியாது.

லாட்எல் தாக்குதல்கள் தீம்பொருளை உள்ளடக்குவதில்லை, ஆனால் தாக்குதல் நடத்துபவர்கள் (அவர்களுடன் வெற்றி பெற்றால்) அவற்றைக் கண்டறிய முடியாத பகுதிகளில் சமரசம் செய்யப்பட்ட கணினிகளில் தங்குவதற்கு போதுமான நேரம் கிடைக்கும். காலப்போக்கில், தாக்குபவர்கள் இறுதியில் உணர்திறன் கூறுகளுக்குள் ஊடுருவி தரவு அல்லது செயல்பாடுகளை அழிக்க வாய்ப்புகளைப் பெறுகிறார்கள் (அவர்கள் தேர்வு செய்தால்).

2017 ஆம் ஆண்டில் உலகை உலுக்கிய பெட்டியா / நோட்பெட்டியா தாக்குதல்களைப் பற்றி நீங்கள் கேள்விப்பட்டிருக்கலாம். அந்த தாக்குதல்களால் பாதிக்கப்பட்டவர்கள் (தனிநபர்கள் மற்றும் அமைப்புகள்) அவர்கள் வருவதை ஒருபோதும் பார்த்ததில்லை, ஏனெனில் தாக்குதல் நடத்தியவர்கள் நம்பகமான திட்டங்கள் மூலம் தங்கள் அமைப்புகளில் இறங்கினர், இது சந்தேகத்தைத் தூண்டவில்லை, பின்னர் அந்த பயன்பாடுகளை தீங்கிழைக்கும் குறியீடு மூலம் செலுத்தினார். பாரம்பரிய பாதுகாப்பு அமைப்புகள் தோல்வியடைந்தன; வெளிப்படையாக நம்பகமான மென்பொருளின் அசாதாரண பயன்பாட்டால் அவற்றின் பாதுகாப்பு தூண்டப்படவில்லை.

லிவிங் ஆஃப் தி லேண்ட் நுட்பங்களுடன், சைபர் கிரைமினல்கள் சிக்கல்கள் இல்லாமல் ஐ.டி அமைப்புகளுக்குள் நுழையலாம் மற்றும் எந்த அலாரத்தையும் அமைக்காமல் அல்லது சந்தேகத்தைத் தூண்டாமல் அவற்றில் நிறைய நேரம் செலவிடலாம். எனவே, இத்தகைய தாக்குதல்களை வரையறுக்கும் சூழ்நிலைகளைப் பொறுத்தவரை, பாதுகாப்பு வல்லுநர்கள் தாக்குதலின் மூலத்தை அடையாளம் காண்பது கடினம். பல குற்றவாளிகள் லிவிங் ஆஃப் தி லேண்ட் தந்திரங்களை தாக்குதல்களை நடத்துவதற்கான சிறந்த முறையாக கருதுகின்றனர்.

நில தாக்குதல்களில் இருந்து தப்பிப்பதில் இருந்து பாதுகாப்பாக இருப்பது எப்படி (வழக்கமான பயனர்கள் அல்லது தனிநபர்களுக்கான உதவிக்குறிப்புகள்)

தேவையான முன்னெச்சரிக்கை நடவடிக்கைகளை மேற்கொள்வதன் மூலமும், செயலில் இருப்பதன் மூலமும், உங்கள் கணினிகள் அல்லது நெட்வொர்க்குகள் சைபர் குற்றவாளிகளுக்கு லோட்எல் தந்திரோபாயங்கள் மூலம் வெளிப்படுவதற்கான வாய்ப்புகளை குறைக்க வேண்டும்.

- உங்கள் நெட்வொர்க்குகளுக்குள் இரட்டை பயன்பாட்டு பயன்பாடுகளின் பயன்பாட்டை எப்போதும் கண்காணிக்கவும் அல்லது சரிபார்க்கவும்.

- பயன்பாடு கிடைக்கக்கூடிய அல்லது பொருந்தக்கூடிய இடத்தில் அனுமதிப்பட்டியலைப் பயன்படுத்தவும்.

- நீங்கள் எதிர்பாராத அல்லது சந்தேகத்திற்கிடமான மின்னஞ்சல்களைப் பெறும்போது, நீங்கள் எச்சரிக்கையாக இருக்க வேண்டும். அத்தகைய செய்திகளில் எதையும் (இணைப்புகள் அல்லது இணைப்புகள்) கிளிக் செய்யாமல் இருப்பது எப்போதும் நல்லது.

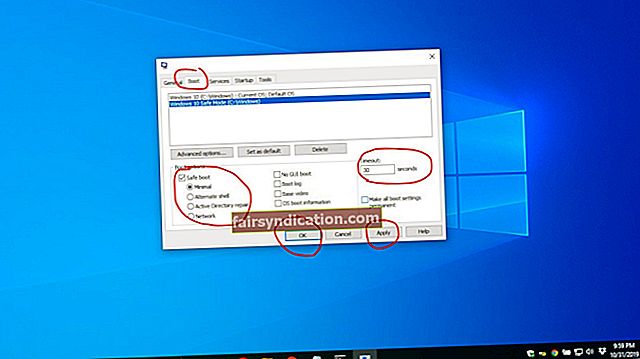

- உங்கள் எல்லா பயன்பாடுகள் (நிரல்கள்) மற்றும் இயக்க முறைமைகளுக்கான புதுப்பிப்புகளை எப்போதும் பதிவிறக்கி நிறுவவும் (விண்டோஸ், எடுத்துக்காட்டாக).

- மேக்ரோக்களை இயக்க வேண்டிய மைக்ரோசாஃப்ட் ஆஃபீஸ் இணைப்புகளைப் பயன்படுத்தும் போது எச்சரிக்கையாக இருங்கள். அத்தகைய இணைப்புகளை நீங்கள் முதலில் பயன்படுத்தாமல் இருப்பது நல்லது - அவற்றைப் பயன்படுத்த வேண்டாம் என்று நீங்கள் விரும்பினால்.

- மேம்பட்ட பாதுகாப்பு அம்சங்களை முடிந்தவரை உள்ளமைக்கவும். மேம்பட்ட பாதுகாப்பு அம்சங்கள் மூலம், இரண்டு காரணி அங்கீகாரம் (2FA), உள்நுழைவு அறிவிப்புகள் அல்லது அறிவுறுத்தல்கள் மற்றும் பலவற்றைக் குறிக்கிறோம்.

- உங்கள் எல்லா கணக்குகள் மற்றும் சுயவிவரங்களுக்கும் (நெட்வொர்க்குகள் அல்லது தளங்களில்) வலுவான தனிப்பட்ட கடவுச்சொற்களைப் பயன்படுத்தவும். கடவுச்சொல் நிர்வாகியைப் பெறுங்கள் - எல்லா கடவுச்சொற்களையும் நினைவில் வைத்துக் கொள்ள உங்களுக்கு ஒன்று தேவைப்பட்டால்.

- உங்கள் அமர்வு முடிந்ததும் உங்கள் சுயவிவரம் அல்லது கணக்கை நெட்வொர்க்குகளிலிருந்து கையொப்பமிட எப்போதும் நினைவில் கொள்ளுங்கள்.

நில தாக்குதல்களைத் தவிர்ப்பது எப்படி (நிறுவனங்கள் மற்றும் வணிகங்களுக்கான உதவிக்குறிப்புகள்)

லிவிங் ஆஃப் தி லேண்ட் தந்திரோபாயங்கள் சில அதிநவீன ஹேக்கிங் நுட்பங்களை உருவாக்குவதால், அவை நிறுவனங்களுக்கு அடையாளம் காணவும் தடுக்கவும் பெரும் சவாலை ஏற்படுத்துகின்றன. ஆயினும்கூட, நிறுவனங்கள் அத்தகைய தாக்குதல்களின் அபாயங்களைக் குறைக்க இன்னும் வழிகள் உள்ளன (அல்லது அத்தகைய தாக்குதல்களின் விளைவுகளைத் தணிக்கும் - அவை எப்போதாவது ஏற்பட்டால்).

நல்ல இணைய சுகாதாரத்தை பராமரிக்கவும்:

முக மதிப்பில் எடுக்கும்போது இந்த உதவிக்குறிப்பு எளிமையானதாகவோ அல்லது அடிப்படையாகவோ தோன்றலாம், ஆனால் இது அநேகமாக மிக முக்கியமானதாகும். வரலாற்றில் பெரும்பான்மையான சைபர் தாக்குதல்கள் - லாட்எல் தந்திரோபாயங்கள் பயன்படுத்தப்பட்டவை உட்பட - அலட்சியம் அல்லது பாதுகாப்பு நடைமுறைகள் இல்லாததால் வெற்றி பெற்றன. பல நிறுவனங்கள் தாங்கள் பயன்படுத்தும் கருவிகள் அல்லது நிரல்களைப் புதுப்பிக்க அல்லது ஒட்டுவதற்கு கவலைப்படுவதில்லை. மென்பொருளுக்கு பொதுவாக பாதிப்புகள் மற்றும் பாதுகாப்பு துளைகளை மூடுவதற்கு திட்டுகள் மற்றும் புதுப்பிப்புகள் தேவை.

திட்டுகள் அல்லது புதுப்பிப்புகள் நிறுவப்படாதபோது, அச்சுறுத்தல் நடிகர்களுக்கு பாதிப்புகளைக் கண்டறிந்து அவற்றைப் பயன்படுத்திக் கொள்ள கதவு திறந்து விடப்படுகிறது. பயன்பாடுகளின் பட்டியலை வைத்திருப்பதை உறுதி செய்ய நிறுவனங்களுக்கு கடமை உள்ளது. இந்த வழியில், அவை காலாவதியான மற்றும் இணைக்கப்படாத நிரல்களையும் இயக்க முறைமைகளையும் அடையாளம் காணும்; அத்தியாவசிய புதுப்பிப்பு பணிகளை அவர்கள் எப்போது செய்ய வேண்டும் என்பதையும், அட்டவணையில் எவ்வாறு இருக்க வேண்டும் என்பதையும் அவர்கள் அறிவார்கள்.

மேலும், பாதுகாப்பு விழிப்புணர்வு குறித்து ஊழியர்களுக்கு பயிற்சி அளிக்கப்பட வேண்டும். ஃபிஷிங் மின்னஞ்சல்களைத் திறக்க வேண்டாம் என்று ஒரு நபருக்குக் கற்பிப்பதைத் தாண்டியது. வெறுமனே, விண்டோஸ் வசதிகள் மற்றும் குறியீடு எவ்வாறு இயங்குகிறது என்பதை தொழிலாளர்கள் கற்றுக்கொள்ள வேண்டும். இந்த வழியில், நடத்தை, தீங்கிழைக்கும் செயல்பாடு மற்றும் சந்தேகத்திற்கிடமான பயன்பாடுகள் அல்லது ஸ்கிரிப்டுகள் பின்னணியில் இயங்கும் மற்றும் கண்டறிதலைத் தவிர்க்க முயற்சிப்பதில் முரண்பாடுகள் அல்லது முரண்பாடுகளைக் கண்டறியும். விண்டோஸ் பின்னணி செயல்பாடுகள் குறித்து நல்ல அறிவைக் கொண்ட பணியாளர்கள் பொதுவாக வழக்கமான சைபர் கிரைமினல்களை விட ஒரு படி மேலே உள்ளனர்.

சரியான அணுகல் உரிமைகள் மற்றும் அனுமதிகளை உள்ளமைக்கவும்:

எடுத்துக்காட்டாக, ஒரு மின்னஞ்சலில் ஒரு தீங்கிழைக்கும் இணைப்பைக் கிளிக் செய்வதன் மூலம், பணியாளர் கணினியில் தீங்கிழைக்கும் நிரல் தரையிறங்குவதற்கு அவசியமில்லை. விவரிக்கப்பட்ட சூழ்நிலையில், தீங்கிழைக்கும் நிரல் நெட்வொர்க் முழுவதும் பயணிக்கிறது மற்றும் வேறு ஏதேனும் கணினியில் இறங்குகிறது. அவ்வாறான நிலையில், மூன்றாம் தரப்பு பயன்பாடுகள் மற்றும் வழக்கமான பயனர்கள் கடுமையான அணுகல் நெறிமுறைகளைக் கொண்டிருப்பதை உறுதிசெய்யும் வகையில் நெட்வொர்க் நன்கு பிரிக்கப்பட்டுள்ளது என்று நாங்கள் கூறலாம்.

முனையின் முக்கியத்துவம் முடிந்தவரை பல சிறப்பம்சங்களுக்கு தகுதியானது. தொழிலாளர்களுக்கு வழங்கப்படும் அணுகல் உரிமைகள் மற்றும் சலுகைகள் தொடர்பான உறுதியான நெறிமுறைகளைப் பயன்படுத்துவது உங்கள் அமைப்புகளை சமரசம் செய்வதைத் தடுக்க நீண்ட தூரம் செல்லக்கூடும்; இது ஒரு வெற்றிகரமான லாட்எல் தாக்குதலுக்கும் எங்கும் செல்லாத தாக்குதலுக்கும் உள்ள வித்தியாசமாக இருக்கலாம்.

பிரத்யேக அச்சுறுத்தல்-வேட்டை மூலோபாயத்தைப் பயன்படுத்துங்கள்:

அச்சுறுத்தல் வேட்டைக்காரர்கள் வெவ்வேறு வகையான அச்சுறுத்தல்களைக் கண்டுபிடிக்க ஒன்றிணைந்து செயல்படும்போது, அச்சுறுத்தல் கண்டறியும் வாய்ப்புகள் கணிசமாக அதிகரிக்கும். சிறந்த பாதுகாப்பு நடைமுறைகளுக்கு நிறுவனங்கள் (குறிப்பாக பெரிய நிறுவனங்கள்) அர்ப்பணிப்புள்ள அச்சுறுத்தல் வேட்டைக்காரர்களைப் பணியமர்த்த வேண்டும் மற்றும் மிகவும் ஆபத்தான அல்லது அதிநவீன தாக்குதல்களின் மங்கலான அறிகுறிகளைக் கூட சரிபார்க்க அவர்களின் தகவல் தொழில்நுட்ப உள்கட்டமைப்பின் வெவ்வேறு பிரிவுகளைச் செல்ல வேண்டும்.

உங்கள் வணிகம் ஒப்பீட்டளவில் சிறியதாக இருந்தால் அல்லது உள்-அச்சுறுத்தல்-வேட்டைக் குழுவை நீங்கள் வைத்திருக்க முடியாவிட்டால், உங்கள் தேவைகளை அச்சுறுத்தல்-வேட்டை நிறுவனம் அல்லது இதே போன்ற பாதுகாப்பு மேலாண்மை சேவைக்கு அவுட்சோர்ஸ் செய்வது நல்லது. அந்த முக்கியமான இடைவெளியை நிரப்ப ஆர்வமுள்ள பிற நிறுவனங்கள் அல்லது தனிப்பட்டோர் குழுக்களை நீங்கள் காணலாம். எந்த வகையிலும், அச்சுறுத்தல்-வேட்டை நடவடிக்கைகள் மேற்கொள்ளப்படும் வரை, அது எல்லாமே நல்லது.

இறுதிப்புள்ளி கண்டறிதல் மற்றும் பதிலை உள்ளமைக்கவும் (EDR):

சைபராட்டாக்குகளைத் தடுக்கும்போது அமைதியான தோல்வி என்பது ஒரு முக்கியமான சொல். அமைதியான தோல்வி என்பது ஒரு சைபர் தாக்குதலை அடையாளம் காணவும் பாதுகாக்கவும் அர்ப்பணிப்பு பாதுகாப்பு அல்லது பாதுகாப்பு அமைப்பு தோல்வியுற்ற ஒரு காட்சி அல்லது அமைப்பைக் குறிக்கிறது மற்றும் தாக்குதல் நடந்தபின் எந்த அலாரங்களும் வெளியேறாது.

திட்டமிடப்பட்ட நிகழ்வுடன் இந்த இணையைக் கவனியுங்கள்: கோப்பு இல்லாத தீம்பொருள் எப்படியாவது உங்கள் பாதுகாப்பு அடுக்குகளைத் தாண்டி உங்கள் பிணையத்திற்கான அணுகலைப் பெற்றால், அது உங்கள் கணினியில் நீண்ட நேரம் இருக்கக்கூடும், உங்கள் கணினியின் முழுமையையும் பகுப்பாய்வு செய்ய முயற்சிக்கிறது தாக்குதல்.

இந்த நோக்கத்திற்காக, சிக்கலை சமாளிக்க, நீங்கள் ஒரு திடமான முனைப்புள்ளி கண்டறிதல் மற்றும் பதில் (EDR) அமைப்பை அமைக்க வேண்டும். ஒரு நல்ல ஈடிஆர் அமைப்பு மூலம், இறுதி புள்ளிகளில் இருக்கும் சந்தேகத்திற்கிடமான பொருட்களை நீங்கள் கண்டுபிடித்து தனிமைப்படுத்த முடியும், மேலும் அவற்றை அகற்றவோ அல்லது அகற்றவோ முடியும்.

நீங்கள் ஹேக் செய்யப்படும்போது நிகழ்வுகள் மற்றும் காட்சிகளை மதிப்பிடுங்கள் (நீங்கள் ஹேக் செய்யப்பட்டால்):

உங்கள் இயந்திரங்கள் ஹேக் செய்யப்பட்டால் அல்லது உங்கள் நெட்வொர்க் சமரசம் செய்யப்பட்டால், தாக்குதலை உருவாக்கும் நிகழ்வுகளை ஆராய்வது நல்லது. தாக்குதல் நடத்துபவர்களுக்கு வெற்றிபெற உதவுவதில் முக்கிய பங்கு வகித்த கோப்புகள் மற்றும் நிரல்களைப் பாருங்கள் என்று நாங்கள் அறிவுறுத்துகிறோம்.

நீங்கள் இணைய பாதுகாப்பு ஆய்வாளர்களைப் பணியமர்த்தலாம் மற்றும் வரலாற்றுத் தாக்குதல்களைக் கண்டறிய அவர்கள் பயன்படுத்தக்கூடிய கருவிகள் மற்றும் அமைப்புகளில் கவனம் செலுத்துமாறு அவர்களிடம் கேட்கலாம். நிறுவனங்கள் தாக்குதல்களுக்கு பலியாகும் பெரும்பாலான காட்சிகள் சந்தேகத்திற்கிடமான பதிவக விசைகள் மற்றும் அசாதாரண வெளியீட்டு கோப்புகள் மற்றும் செயலில் அல்லது இன்னும் இருக்கும் அச்சுறுத்தல்களை அடையாளம் காண்பது ஆகியவற்றால் வகைப்படுத்தப்படுகின்றன.

பாதிக்கப்பட்ட சில கோப்புகள் அல்லது பிற தடயங்களை நீங்கள் கண்டறிந்த பிறகு, அவற்றை முழுமையாக பகுப்பாய்வு செய்வது நல்லது. வெறுமனே, விஷயங்கள் எங்கே தவறு நடந்தன, என்ன சிறப்பாகச் செய்யப்பட வேண்டும், மற்றும் பலவற்றைக் கண்டுபிடிக்க முயற்சிக்க வேண்டும். இந்த வழியில், நீங்கள் மேலும் கற்றுக் கொள்ளுங்கள் மற்றும் மதிப்புமிக்க நுண்ணறிவுகளைப் பெறுவீர்கள், அதாவது எதிர்கால லாட்எல் தாக்குதல்களைத் தடுக்க உங்கள் பாதுகாப்பு மூலோபாயத்தில் உள்ள இடைவெளிகளை நீங்கள் நிரப்ப முடியும்.

உதவிக்குறிப்பு

இந்த வழிகாட்டியில் பாதுகாப்பு முக்கிய கருப்பொருளாகும், எனவே ஒரு சிறந்த முன்மொழிவைப் பற்றி உங்களுக்குச் சொல்ல எங்களுக்கு ஒரு சிறந்த வாய்ப்பு கிடைக்காது. உங்கள் கணினிகள் அல்லது நெட்வொர்க்குகளில் பாதுகாப்பைப் பெற நீங்கள் விரும்பினால், நீங்கள் ஆஸ்லோகிக்ஸ் எதிர்ப்பு தீம்பொருளைப் பெற விரும்பலாம். இந்த முதல்-விகித பாதுகாப்பு பயன்பாட்டுடன், உங்கள் தற்போதைய பாதுகாப்பு அமைப்பை மேம்படுத்துவீர்கள், இது பல அச்சுறுத்தல்களைச் சமாளிக்கும் அளவுக்கு மாறும்.

தீங்கிழைக்கும் திட்டங்களுக்கு எதிரான போராட்டத்தில், மேம்பாடுகள் எப்போதும் வரவேற்கப்படுகின்றன. உங்கள் தற்போதைய பாதுகாப்பு பயன்பாட்டை ஏதேனும் கடந்துவிட்டால் நீங்கள் ஒருபோதும் சொல்ல முடியாது, அல்லது ஒருவேளை நீங்கள் ஒன்றைப் பயன்படுத்துவதில்லை. உங்கள் கணினி தற்போது சமரசம் செய்யப்படவில்லை அல்லது பாதிக்கப்படவில்லை என்பதையும் நீங்கள் உறுதியாகச் சொல்ல முடியாது. எந்தவொரு சந்தர்ப்பத்திலும், பாதுகாப்பாக இருக்க உங்களுக்கு சிறந்த வாய்ப்பை (முன்பை விட) வழங்க பரிந்துரைக்கப்பட்ட பயன்பாட்டை பதிவிறக்கம் செய்து இயக்குவது நல்லது.