கணினி வைரஸ்கள், ஆட்வேர், ஸ்பைவேர் மற்றும் பிற தீங்கிழைக்கும் நிரல்களை நீங்கள் அறிந்திருக்கலாம், அவை பெரும்பாலும் அச்சுறுத்தல்களாகக் கருதப்படுகின்றன. இருப்பினும், வேறுபட்ட வடிவம் அல்லது தீம்பொருளின் வர்க்கம் (ரூட்கிட்கள்) அவை அனைத்திலும் மிகவும் ஆபத்தானதாக இருக்கலாம். “ஆபத்தானது” என்பதன் மூலம், தீங்கிழைக்கும் நிரல் ஏற்படுத்தக்கூடிய சேதத்தின் அளவையும், அதைக் கண்டுபிடித்து அகற்றுவதில் பயனர்களுக்கு இருக்கும் சிரமத்தையும் குறிக்கிறது.

ரூட்கிட்கள் என்றால் என்ன?

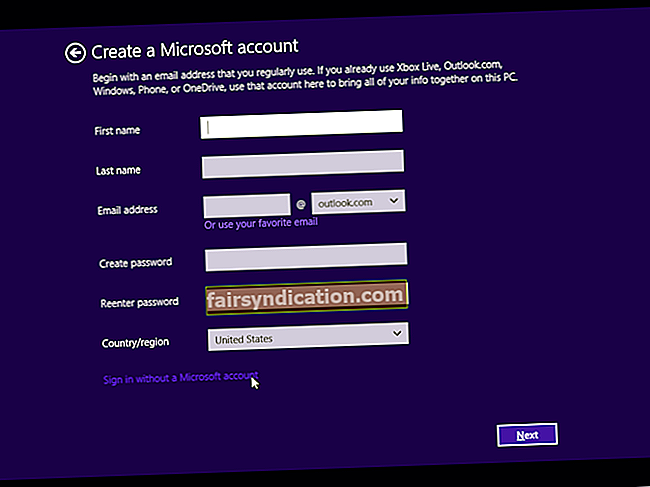

ரூட்கிட்கள் என்பது அங்கீகரிக்கப்படாத பயனர்களுக்கு கணினிகள் (அல்லது கணினிகளில் சில பயன்பாடுகள்) அணுகலை வழங்க வடிவமைக்கப்பட்ட தீம்பொருள் வகை. ரூட்கிட்கள் சலுகை பெற்ற அணுகலைப் பராமரிக்கும் போது மறைக்கப்படாமல் (பார்வைக்கு வெளியே) திட்டமிடப்பட்டுள்ளன. ஒரு ரூட்கிட் ஒரு கணினியின் உள்ளே வந்த பிறகு, அது அதன் இருப்பை எளிதில் மறைக்கிறது, மேலும் பயனர்கள் அதை கவனிக்க வாய்ப்பில்லை.

ரூட்கிட் பிசிக்கு எவ்வாறு தீங்கு விளைவிக்கிறது?

அடிப்படையில், ரூட்கிட் மூலம், சைபர் கிரைமினல்கள் உங்கள் கணினியைக் கட்டுப்படுத்தலாம். அத்தகைய சக்திவாய்ந்த தீங்கிழைக்கும் நிரல் மூலம், அவர்கள் உங்கள் கணினியை எதையும் செய்ய கட்டாயப்படுத்தலாம். அவர்கள் உங்கள் கடவுச்சொற்கள் மற்றும் பிற முக்கிய தகவல்களைத் திருடலாம், உங்கள் கணினியில் செயல்படுத்தப்படும் அனைத்து செயல்பாடுகள் அல்லது செயல்பாடுகளைக் கண்காணிக்கலாம் மற்றும் உங்கள் பாதுகாப்புத் திட்டத்தை முடக்கலாம்.

பாதுகாப்பு பயன்பாடுகளை கடத்த அல்லது குறைக்க ரூட்கிட்களின் ஈர்க்கக்கூடிய திறன்களைக் கொண்டு, அவை சராசரி தீங்கிழைக்கும் திட்டத்தை விட, அவற்றைக் கண்டறிவது அல்லது எதிர்கொள்வது மிகவும் கடினம். கண்டறிதலைத் தவிர்த்து, குறிப்பிடத்தக்க சேதங்களைச் செய்யும் போது ரூட்கிட்கள் நீண்ட காலமாக கணினிகளில் இருக்கலாம் அல்லது செயல்படலாம்.

சில நேரங்களில், மேம்பட்ட ரூட்கிட்கள் இயங்கும்போது, பயனர்கள் தங்கள் கணினியில் உள்ள அனைத்தையும் நீக்கிவிட்டு மீண்டும் தொடங்குவதைத் தவிர வேறு வழியில்லை - அவர்கள் தீங்கிழைக்கும் நிரல்களிலிருந்து விடுபட விரும்பினால்.

ஒவ்வொரு தீம்பொருளும் ரூட்கிட் தானா?

இல்லை என்றால், தீம்பொருளின் ஒரு சிறிய விகிதம் மட்டுமே ரூட்கிட்கள். பிற தீங்கிழைக்கும் நிரல்களுடன் ஒப்பிடும்போது, வடிவமைப்பு மற்றும் நிரலாக்க அடிப்படையில் ரூட்கிட்கள் கணிசமாக முன்னேறியுள்ளன. ரூட்கிட்கள் சராசரி தீம்பொருளை விட நிறைய செய்ய முடியும்.

கடுமையான தொழில்நுட்ப வரையறைகளின்படி நாம் செல்ல வேண்டுமானால், ரூட்கிட் சரியாக ஒரு வடிவம் அல்லது தீங்கிழைக்கும் நிரல் அல்ல. ரூட்கிட்கள் ஒரு இலக்கில் தீம்பொருளைப் பயன்படுத்த பயன்படும் செயல்முறைக்கு (பொதுவாக ஒரு குறிப்பிட்ட கணினி அல்லது தனிநபர் அல்லது அமைப்பு) ஒத்திருக்கும். சைபராடாக்ஸ் அல்லது ஹேக்ஸ் பற்றிய செய்திகளில் ரூட்கிட்கள் அடிக்கடி வெளிவருவதால், இந்த சொல் எதிர்மறையான பொருளைக் கொண்டு வந்துள்ளது என்பது புரிந்துகொள்ளத்தக்கது.

சரியாகச் சொல்வதானால், ரூட்கிட்கள் தீம்பொருளைப் போலவே இயங்குகின்றன. பாதிக்கப்பட்டவர்களின் கணினிகளில் கட்டுப்பாடுகள் இல்லாமல் செயல்பட அவர்கள் விரும்புகிறார்கள்; பாதுகாப்பு பயன்பாடுகள் அவற்றை அங்கீகரிக்கவோ கண்டுபிடிக்கவோ அவர்கள் விரும்பவில்லை; அவர்கள் வழக்கமாக இலக்கு கணினியிலிருந்து பொருட்களைத் திருட முயற்சிக்கிறார்கள். இறுதியில், ரூட்கிட்கள் அச்சுறுத்தல்கள். எனவே, அவர்கள் தடுக்கப்பட வேண்டும் (அவர்கள் முதலில் வருவதைத் தடுக்க) அல்லது உரையாற்ற வேண்டும் (அவர்கள் ஏற்கனவே தங்கள் வழியைக் கண்டால்).

ரூட்கிட்கள் ஏன் பயன்படுத்தப்படுகின்றன அல்லது தேர்ந்தெடுக்கப்படுகின்றன?

தாக்குபவர்கள் பல நோக்கங்களுக்காக ரூட்கிட்களைப் பயன்படுத்துகிறார்கள், ஆனால் பெரும்பாலான நேரங்களில், தீம்பொருளில் திருட்டுத்தனமான திறன்களை மேம்படுத்த அல்லது விரிவாக்க அவற்றைப் பயன்படுத்த முயற்சிக்கிறார்கள். அதிகரித்த திருட்டுத்தனத்துடன், ஒரு கணினியில் பயன்படுத்தப்பட்ட தீங்கிழைக்கும் பேலோடுகள் நீண்ட காலமாக கண்டறியப்படாமல் இருக்கக்கூடும், அதே நேரத்தில் மோசமான நிரல்கள் ஒரு பிணையத்திலிருந்து தரவை வெளியேற்றவோ அல்லது அகற்றவோ வேலை செய்யும்.

ரூட்கிட்கள் மிகவும் பயனுள்ளதாக இருக்கும், அவை அங்கீகரிக்கப்படாத நடிகர்கள் (ஹேக்கர்கள் அல்லது அரசாங்க அதிகாரிகள் கூட) அமைப்புகளுக்கு கதவு அணுகலைப் பெறும் வசதியான வழி அல்லது தளத்தை வழங்குகின்றன. வேறொரு நபருக்கு ரகசிய உள்நுழைவு அணுகலை வழங்க கணினிகளை கட்டாயப்படுத்த உள்நுழைவு வழிமுறைகளைத் தகர்த்து ரூட்கிட்கள் பொதுவாக இங்கு விவரிக்கப்பட்டுள்ள இலக்கை அடைகின்றன.

தாக்குதல் நடத்துபவரின் கட்டுப்பாட்டைப் பெறவும், சில பணிகளைச் செய்ய சாதனத்தை ஒரு கருவியாகப் பயன்படுத்தவும் ஒரு கணினியை சமரசம் செய்ய அல்லது மூழ்கடிக்க ரூட்கிட்களைப் பயன்படுத்தலாம். எடுத்துக்காட்டாக, ஹேக்கர்கள் சாதனங்களை ரூட்கிட்களுடன் குறிவைத்து அவற்றை டி.டி.ஓ.எஸ் (விநியோகிக்கப்பட்ட சேவை மறுப்பு) தாக்குதல்களுக்கு போட்களாகப் பயன்படுத்துகின்றனர். அத்தகைய சூழ்நிலையில், DDoS இன் ஆதாரம் எப்போதாவது கண்டறியப்பட்டு கண்டுபிடிக்கப்பட்டால், அது உண்மையான கணினி பொறுப்பாளருக்கு (தாக்குபவர்) பதிலாக சமரசம் செய்யப்பட்ட கணினிக்கு (பாதிக்கப்பட்டவருக்கு) வழிவகுக்கும்.

இத்தகைய தாக்குதல்களில் பங்கேற்கும் சமரசம் செய்யப்பட்ட கணினிகள் பொதுவாக ஜாம்பி கணினிகள் என்று அழைக்கப்படுகின்றன. டி.டி.ஓ.எஸ் தாக்குதல்கள் சமரசம் செய்யப்பட்ட கணினிகளுடன் தாக்குதல் நடத்துபவர்கள் மட்டுமே செய்வதில்லை. சில நேரங்களில், ஹேக்கர்கள் பாதிக்கப்பட்டவர்களின் கணினிகளைப் பயன்படுத்தி கிளிக் மோசடியைச் செய்ய அல்லது ஸ்பேமை விநியோகிக்கிறார்கள்.

சுவாரஸ்யமாக, நல்ல நோக்கங்களுக்காக நிர்வாகிகள் அல்லது வழக்கமான நபர்களால் ரூட்கிட்கள் பயன்படுத்தப்படுகின்ற காட்சிகள் உள்ளன, ஆனால் அத்தகைய எடுத்துக்காட்டுகள் இன்னும் அரிதானவை. தாக்குதல்களைக் கண்டறிய அல்லது அங்கீகரிக்க சில ஐடி குழுக்கள் ஹனிபாட்டில் ரூட்கிட்களை இயக்குவது பற்றிய அறிக்கைகளைப் பார்த்தோம். சரி, இந்த வழியில், அவர்கள் பணிகளில் வெற்றி பெற்றால், அவர்கள் தங்கள் முன்மாதிரி நுட்பங்களையும் பாதுகாப்பு பயன்பாடுகளையும் மேம்படுத்துவார்கள். அவர்கள் சில அறிவையும் பெறக்கூடும், பின்னர் அவை திருட்டு எதிர்ப்பு பாதுகாப்பு சாதனங்களை மேம்படுத்த விண்ணப்பிக்கலாம்.

ஆயினும்கூட, நீங்கள் எப்போதாவது ஒரு ரூட்கிட்டைக் கையாள வேண்டியிருந்தால், ரூட்கிட் உங்களுக்கு எதிராக (அல்லது உங்கள் நலன்களுக்கு) பயன்படுத்தப்படுவதற்கான வாய்ப்புகள் உள்ளன. எனவே, அந்த வகுப்பில் தீங்கிழைக்கும் நிரல்களை எவ்வாறு கண்டறிவது மற்றும் அவற்றுக்கு எதிராக உங்களை (அல்லது உங்கள் கணினி) எவ்வாறு பாதுகாப்பது என்பதை நீங்கள் கற்றுக் கொள்வது அவசியம்.

ரூட்கிட்களின் வகைகள்

ரூட்கிட்களில் வெவ்வேறு வடிவங்கள் அல்லது வகைகள் உள்ளன. அவற்றின் தொற்று முறை மற்றும் அவை கணினிகளில் செயல்படும் நிலை ஆகியவற்றின் அடிப்படையில் அவற்றை வகைப்படுத்தலாம். சரி, இவை மிகவும் பொதுவான ரூட்கிட் வகைகள்:

கர்னல்-பயன்முறை ரூட்கிட்:

கர்னல்-பயன்முறை ரூட்கிட்கள் ஓஎஸ் செயல்பாடு அல்லது அமைப்பை மாற்றுவதற்காக இயக்க முறைமைகளின் கர்னலில் தீம்பொருளை செருக வடிவமைக்கப்பட்ட ரூட்கிட்கள். “கர்னல்” என்பதன் மூலம், வன்பொருள் மற்றும் பயன்பாடுகளுக்கு இடையிலான செயல்பாடுகளை கட்டுப்படுத்தும் அல்லது இணைக்கும் இயக்க முறைமையின் மையப் பகுதியைக் குறிக்கிறோம்.

தாக்குதல் செய்பவர்கள் கர்னல்-பயன்முறை ரூட்கிட்களை வரிசைப்படுத்துவது கடினம், ஏனெனில் இதுபோன்ற ரூட்கிட்கள் பயன்படுத்தப்பட்ட குறியீடு தோல்வியுற்றால் அமைப்புகள் செயலிழக்க காரணமாகின்றன. இருப்பினும், அவர்கள் எப்போதாவது பயன்படுத்தினால் வெற்றிபெற முடிந்தால், ரூட்கிட்களால் நம்பமுடியாத சேதங்களைச் செய்ய முடியும், ஏனெனில் கர்னல்கள் பொதுவாக ஒரு அமைப்பினுள் மிக உயர்ந்த சலுகை நிலைகளைக் கொண்டுள்ளன. வேறு வார்த்தைகளில் கூறுவதானால், வெற்றிகரமான கர்னல்-பயன்முறை ரூட்கிட்களுடன், தாக்குதல் நடத்தியவர்கள் பாதிக்கப்பட்டவர்களின் கணினிகளுடன் எளிதாக சவாரி செய்கிறார்கள்.

பயனர் பயன்முறை ரூட்கிட்:

இந்த வகுப்பில் உள்ள ரூட்கிட்கள் சாதாரண அல்லது வழக்கமான நிரல்களாக செயல்படுவதன் மூலம் செயல்படுத்தப்படுகின்றன. பயன்பாடுகள் இயங்கும் அதே சூழலில் அவை செயல்பட முனைகின்றன. இந்த காரணத்திற்காக, சில பாதுகாப்பு வல்லுநர்கள் அவற்றை பயன்பாட்டு ரூட்கிட்கள் என்று குறிப்பிடுகின்றனர்.

பயனர் பயன்முறை ரூட்கிட்களை வரிசைப்படுத்துவது எளிதானது (கர்னல்-பயன்முறை ரூட்கிட்களை விட), ஆனால் அவை குறைவான திறன் கொண்டவை. அவை கர்னல் ரூட்கிட்களைக் காட்டிலும் குறைவான சேதத்தை ஏற்படுத்துகின்றன. பாதுகாப்பு பயன்பாடுகள், கோட்பாட்டில், பயனர் பயன்முறை ரூட்கிட்களைக் கையாள்வதையும் எளிதாக்குகின்றன (பிற வடிவங்கள் அல்லது ரூட்கிட்களின் வகுப்புகளுடன் ஒப்பிடும்போது).

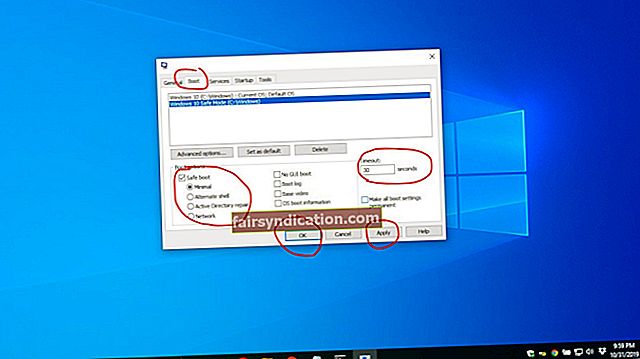

பூட்கிட் (துவக்க ரூட்கிட்):

பூட்கிட்கள் என்பது ரூட்கிட்களாகும், அவை மாஸ்டர் பூட் பதிவைப் பாதிப்பதன் மூலம் வழக்கமான ரூட்கிட்களின் திறன்களை விரிவாக்குகின்றன அல்லது மேம்படுத்துகின்றன. கணினி தொடக்கங்களின் போது செயல்படுத்தப்படும் சிறிய நிரல்கள் மாஸ்டர் பூட் பதிவாகும் (இது சில நேரங்களில் MBR என சுருக்கமாக அழைக்கப்படுகிறது). ஒரு பூட்கிட் என்பது அடிப்படையில் கணினியைத் தாக்கி, சாதாரண துவக்க ஏற்றி ஹேக் செய்யப்பட்ட பதிப்பை மாற்றும் ஒரு நிரலாகும். கணினியின் இயக்க முறைமை துவங்கி நிலைபெறுவதற்கு முன்பே இதுபோன்ற ரூட்கிட் செயல்படுத்தப்படுகிறது.

பூட்கிட்களின் நோய்த்தொற்று முறை கொடுக்கப்பட்டால், தாக்குதல் நடத்துபவர்கள் அவற்றை தொடர்ச்சியான தாக்குதல்களில் பயன்படுத்தலாம், ஏனெனில் ஒரு கணினி வரும்போது (தற்காப்பு மீட்டமைப்பிற்குப் பிறகும்) அவை இயங்கும்படி கட்டமைக்கப்படுகின்றன. மேலும், அவை கணினி நினைவகத்தில் செயலில் இருக்க முனைகின்றன, இது பாதுகாப்பு பயன்பாடுகள் அல்லது ஐடி குழுக்களால் அச்சுறுத்தல்களுக்காக அரிதாக ஸ்கேன் செய்யப்படும் இடமாகும்.

நினைவக ரூட்கிட்:

மெமரி ரூட்கிட் என்பது ஒரு கணினியின் ரேமுக்குள் மறைக்க வடிவமைக்கப்பட்ட ஒரு வகை ரூட்கிட் (ரேண்டம் அக்சஸ் மெமரிக்கான சுருக்கமாகும், இது தற்காலிக நினைவகம் போன்றது). இந்த ரூட்கிட்கள் (நினைவகத்திற்குள் ஒரு முறை) பின்னணியில் தீங்கு விளைவிக்கும் செயல்களைச் செய்ய வேலை செய்கின்றன (பயனர்கள் அவற்றைப் பற்றி அறியாமல்).

அதிர்ஷ்டவசமாக, மெமரி ரூட்கிட்கள் குறுகிய ஆயுட்காலம் கொண்டவை. அவர்கள் உங்கள் கணினியின் ரேமில் ஒரு அமர்வுக்கு மட்டுமே வாழ முடியும். உங்கள் கணினியை மறுதொடக்கம் செய்தால், அவை மறைந்துவிடும் - குறைந்தபட்சம், கோட்பாட்டில், அவை வேண்டும். ஆயினும்கூட, சில சூழ்நிலைகளில், மறுதொடக்கம் செயல்முறை போதுமானதாக இல்லை; மெமரி ரூட்கிட்களை அகற்ற பயனர்கள் சில வேலைகளைச் செய்ய வேண்டியிருக்கும்.

வன்பொருள் அல்லது ஃபார்ம்வேர் ரூட்கிட்:

வன்பொருள் அல்லது ஃபார்ம்வேர் ரூட்கிட்கள் கணினிகளில் நிறுவப்பட்ட இடத்திலிருந்து அவற்றின் பெயரைப் பெறுகின்றன.

இந்த ரூட்கிட்கள் கணினிகளில் ஃபார்ம்வேரில் பதிக்கப்பட்ட மென்பொருளைப் பயன்படுத்திக் கொள்ள அறியப்படுகின்றன. குறிப்பிட்ட வன்பொருள் (அல்லது சாதனம்) க்கான குறைந்த மட்டத்தில் கட்டுப்பாடு அல்லது வழிமுறைகளை வழங்கும் சிறப்பு நிரல் வகுப்பை நிலைபொருள் குறிக்கிறது. எடுத்துக்காட்டாக, உங்கள் மடிக்கணினியில் ஃபார்ம்வேர் (வழக்கமாக பயாஸ்) உள்ளது, அது அதன் உற்பத்தியாளரால் ஏற்றப்பட்டது. உங்கள் திசைவிக்கும் ஃபார்ம்வேர் உள்ளது.

திசைவிகள் மற்றும் இயக்கிகள் போன்ற சாதனங்களில் ஃபார்ம்வேர் ரூட்கிட்கள் இருக்கக்கூடும் என்பதால், அவை மிக நீண்ட காலமாக மறைக்கப்படலாம் - ஏனென்றால் அந்த வன்பொருள் சாதனங்கள் குறியீட்டு ஒருமைப்பாட்டிற்காக அரிதாகவே சரிபார்க்கப்படுகின்றன அல்லது பரிசோதிக்கப்படுகின்றன (அவை அனைத்தும் சரிபார்க்கப்பட்டால் கூட). ஹேக்கர்கள் உங்கள் திசைவிக்கு பாதிப்பை ஏற்படுத்தினால் அல்லது ரூட்கிட் மூலம் இயக்கினால், அவர்கள் சாதனம் வழியாக பாயும் தரவை இடைமறிக்க முடியும்.

ரூட்கிட்களிலிருந்து பாதுகாப்பாக இருப்பது எப்படி (பயனர்களுக்கான உதவிக்குறிப்புகள்)

சிறந்த பாதுகாப்புத் திட்டங்கள் கூட ரூட்கிட்களுக்கு எதிராகப் போராடுகின்றன, எனவே உங்கள் கணினியில் ரூட்கிட்கள் நுழைவதைத் தடுக்க தேவையானதைச் செய்வது நல்லது. பாதுகாப்பாக இருப்பது அவ்வளவு கடினம் அல்ல.

நீங்கள் சிறந்த பாதுகாப்பு நடைமுறைகளை வைத்திருந்தால், உங்கள் கணினி ரூட்கிட்டால் பாதிக்கப்படுவதற்கான வாய்ப்புகள் கணிசமாகக் குறையும். அவற்றில் சில இங்கே:

எல்லா புதுப்பிப்புகளையும் பதிவிறக்கி நிறுவவும்:

எதற்கும் புதுப்பிப்புகளை புறக்கணிக்க நீங்கள் முடியாது. ஆமாம், பயன்பாடுகளுக்கான புதுப்பிப்புகள் எரிச்சலூட்டும் மற்றும் உங்கள் இயக்க முறைமை உருவாக்க புதுப்பிப்புகள் தொந்தரவாக இருக்கும் என்பதை நாங்கள் புரிந்துகொள்கிறோம், ஆனால் அவை இல்லாமல் நீங்கள் செய்ய முடியாது. உங்கள் நிரல்கள் மற்றும் OS ஐ புதுப்பித்து வைத்திருப்பது, உங்கள் கணினியில் ரூட்கிட்களை செலுத்துவதற்கு தாக்குதல் செய்பவர்கள் சாதகமாகப் பயன்படுத்தும் பாதுகாப்பு துளைகள் அல்லது பாதிப்புகளுக்கு நீங்கள் திட்டுகளைப் பெறுவதை உறுதி செய்கிறது. துளைகள் மற்றும் பாதிப்புகள் மூடப்பட்டால், உங்கள் பிசி அதற்கு சிறந்ததாக இருக்கும்.

ஃபிஷிங் மின்னஞ்சல்களைப் பாருங்கள்:

ஃபிஷிங் மின்னஞ்சல்கள் பொதுவாக உங்கள் தனிப்பட்ட தகவல்கள் அல்லது முக்கியமான விவரங்களை (உள்நுழைவு விவரங்கள் அல்லது கடவுச்சொற்கள்) வழங்குவதில் உங்களை ஏமாற்ற விரும்பும் மோசடி செய்பவர்களால் அனுப்பப்படுகின்றன. ஆயினும்கூட, சில ஃபிஷிங் மின்னஞ்சல்கள் சில மென்பொருளை பதிவிறக்கம் செய்து நிறுவ பயனர்களை ஊக்குவிக்கின்றன (இது பொதுவாக தீங்கிழைக்கும் அல்லது தீங்கு விளைவிக்கும்).

இத்தகைய மின்னஞ்சல்கள் முறையான அனுப்புநர் அல்லது நம்பகமான நபரிடமிருந்து வந்தவை போல் தோன்றலாம், எனவே நீங்கள் அவற்றைக் கவனிக்க வேண்டும். அவர்களுக்கு பதிலளிக்க வேண்டாம். அவற்றில் உள்ள எதையும் கிளிக் செய்ய வேண்டாம் (இணைப்புகள், இணைப்புகள் மற்றும் பல).

டிரைவ்-பை பதிவிறக்கங்கள் மற்றும் திட்டமிடப்படாத நிறுவல்களைப் பாருங்கள்:

இங்கே, உங்கள் கணினியில் பதிவிறக்கம் செய்யப்படும் விஷயங்களுக்கு நீங்கள் கவனம் செலுத்த வேண்டும் என்று நாங்கள் விரும்புகிறோம். தீங்கிழைக்கும் நிரல்களை நிறுவும் தீங்கிழைக்கும் கோப்புகள் அல்லது மோசமான பயன்பாடுகளைப் பெற நீங்கள் விரும்பவில்லை. சில முறையான பயன்பாடுகள் பிற நிரல்களுடன் தொகுக்கப்பட்டிருப்பதால் (அவை தீங்கிழைக்கும்) ஏனெனில் நீங்கள் நிறுவும் பயன்பாடுகளையும் நீங்கள் கவனத்தில் கொள்ள வேண்டும்.

வெறுமனே, நீங்கள் அதிகாரப்பூர்வ பக்கங்கள் அல்லது பதிவிறக்க மையங்களிலிருந்து நிரல்களின் அதிகாரப்பூர்வ பதிப்புகளை மட்டுமே பெற வேண்டும், நிறுவல்களின் போது சரியான தேர்வுகளை செய்ய வேண்டும், மேலும் அனைத்து பயன்பாடுகளுக்கான நிறுவல் செயல்முறைகளிலும் கவனம் செலுத்த வேண்டும்.

ஒரு பாதுகாப்பு பயன்பாட்டை நிறுவவும்:

ஒரு ரூட்கிட் உங்கள் கணினிக்குள் செல்ல வேண்டுமென்றால், அதன் நுழைவு உங்கள் கணினியில் மற்றொரு தீங்கிழைக்கும் நிரலின் இருப்பு அல்லது இருப்புடன் இணைக்கப்படலாம். ஒரு நல்ல வைரஸ் தடுப்பு அல்லது ஆன்டிமால்வேர் பயன்பாடு ரூட்கிட் அறிமுகப்படுத்தப்படுவதற்கு அல்லது செயல்படுத்தப்படுவதற்கு முன்பு அசல் அச்சுறுத்தலைக் கண்டறியும் வாய்ப்புகள் உள்ளன.

நீங்கள் ஆஸ்லோகிக்ஸ் எதிர்ப்பு தீம்பொருளைப் பெறலாம். பரிந்துரைக்கப்பட்ட பயன்பாட்டில் நீங்கள் கொஞ்சம் நம்பிக்கை வைப்பது நல்லது, ஏனென்றால் நல்ல பாதுகாப்புத் திட்டங்கள் எல்லா வகையான அச்சுறுத்தல்களுக்கும் எதிராக உங்கள் சிறந்த பாதுகாப்பாக இருக்கின்றன.

ரூட்கிட்களை எவ்வாறு கண்டறிவது (மற்றும் நிறுவனங்கள் மற்றும் ஐடி நிர்வாகிகளுக்கான சில உதவிக்குறிப்புகள்)

ரூட்கிட்களைக் கண்டறிந்து அகற்றும் திறன் கொண்ட சில பயன்பாடுகள் உள்ளன. திறமையான பாதுகாப்பு பயன்பாடுகள் கூட (இதுபோன்ற தீங்கிழைக்கும் திட்டங்களை கையாள்வதில் அறியப்பட்டவை) சில சமயங்களில் போராடுகின்றன அல்லது வேலையைச் சரியாக செய்யத் தவறிவிடுகின்றன. தீம்பொருள் இருக்கும் போது மற்றும் கர்னல் மட்டத்தில் (கர்னல்-பயன்முறை ரூட்கிட்கள்) இயங்கும்போது ரூட்கிட் அகற்றும் தோல்விகள் மிகவும் பொதுவானவை.

சில நேரங்களில், ஒரு கணினியில் OS ஐ மீண்டும் நிறுவுவது ஒரு ரூட்கிட்டிலிருந்து விடுபட மட்டுமே செய்ய முடியும். நீங்கள் ஃபார்ம்வேர் ரூட்கிட்களைக் கையாளுகிறீர்கள் என்றால், பாதிக்கப்பட்ட சாதனத்தின் உள்ளே சில வன்பொருள் பகுதிகளை மாற்ற வேண்டும் அல்லது சிறப்பு உபகரணங்களைப் பெறலாம்.

சிறந்த ரூட்கிட் கண்டறிதல் செயல்முறைகளில் ஒன்று பயனர்கள் ரூட்கிட்களுக்கான உயர் மட்ட ஸ்கேன்களை இயக்க வேண்டும். “உயர்மட்ட ஸ்கேன்” என்பதன் மூலம், பாதிக்கப்பட்ட இயந்திரம் இயங்கும் போது ஒரு தனி சுத்தமான அமைப்பால் இயக்கப்படும் ஸ்கேன் என்று பொருள். கோட்பாட்டில், அத்தகைய ஸ்கேன் தாக்குதல் நடத்தியவர்களின் கையொப்பங்களை சரிபார்க்க போதுமானதாக இருக்க வேண்டும், மேலும் பிணையத்தில் சில மோசமான நாடகங்களை அடையாளம் காணவோ அல்லது அடையாளம் காணவோ முடியும்.

ரூட்கிட்களைக் கண்டறிய நீங்கள் மெமரி டம்ப் பகுப்பாய்வையும் பயன்படுத்தலாம், குறிப்பாக ஒரு பூட்கிட் - செயல்பட கணினி நினைவகத்தில் இணைகிறது - சம்பந்தப்பட்டிருப்பதாக நீங்கள் சந்தேகித்தால். வழக்கமான கணினியின் நெட்வொர்க்கில் ரூட்கிட் இருந்தால், அது நினைவகத்தைப் பயன்படுத்துவதற்கான கட்டளைகளை இயக்கினால் அது மறைக்கப்படாது - மேலும் நிர்வகிக்கப்பட்ட சேவை வழங்குநர் (எம்எஸ்பி) தீங்கிழைக்கும் நிரல் அனுப்பும் வழிமுறைகளைப் பார்க்க முடியும். .

நடத்தை பகுப்பாய்வு என்பது மற்றொரு நம்பகமான செயல்முறை அல்லது முறையாகும், இது சில நேரங்களில் ரூட்கிட்களைக் கண்டறிய அல்லது கண்காணிக்கப் பயன்படுகிறது. இங்கே, கணினி நினைவகத்தை சரிபார்த்து அல்லது தாக்குதல் கையொப்பங்களைக் கவனிப்பதன் மூலம் நீங்கள் நேரடியாக ஒரு ரூட்கிட்டைச் சோதிப்பதற்கு பதிலாக, கணினியில் ரூட்கிட் அறிகுறிகளைக் காண வேண்டும். மெதுவான இயக்க வேகம் (இயல்பை விட கணிசமாக மெதுவாக), ஒற்றைப்படை நெட்வொர்க் போக்குவரத்து (அவை இருக்கக்கூடாது) மற்றும் பிற பொதுவான மாறுபட்ட நடத்தை முறைகள் ரூட்கிட்களை விட்டுவிட வேண்டும்.

மேலாளர் சேவை வழங்குநர்கள் தங்கள் வாடிக்கையாளர்களின் அமைப்புகளில் ஒரு ரூட்கிட் நோய்த்தொற்றின் விளைவுகளைச் சமாளிக்க அல்லது குறைக்க ஒரு சிறப்பு மூலோபாயமாக குறைந்தபட்ச சலுகைகள் (PoLP) கொள்கையை உண்மையில் பயன்படுத்தலாம். PoLP பயன்படுத்தப்படும்போது, நெட்வொர்க்கில் உள்ள ஒவ்வொரு தொகுதியையும் கட்டுப்படுத்த அமைப்புகள் கட்டமைக்கப்படுகின்றன, இதன் பொருள் தனிப்பட்ட தொகுதிகள் அவற்றின் பணிக்குத் தேவையான தகவல் மற்றும் ஆதாரங்களுக்கு மட்டுமே அணுகலைப் பெறுகின்றன (குறிப்பிட்ட நோக்கங்களுக்காக).

நல்லது, முன்மொழியப்பட்ட அமைப்பு ஒரு பிணையத்தின் கரங்களுக்கு இடையில் கடுமையான பாதுகாப்பை உறுதி செய்கிறது. அங்கீகரிக்கப்படாத பயனர்களால் நெட்வொர்க் கர்னல்களில் தீங்கிழைக்கும் மென்பொருளை நிறுவுவதைத் தடுக்க இது போதுமானது, அதாவது ரூட்கிட்கள் உடைந்து சிக்கலை ஏற்படுத்துவதை இது தடுக்கிறது.

அதிர்ஷ்டவசமாக, சராசரியாக, ரூட்கிட்கள் வீழ்ச்சியடைந்து வருகின்றன (கடந்த ஆண்டுகளில் பெருகிவரும் பிற தீங்கிழைக்கும் நிரல்களின் அளவோடு ஒப்பிடும்போது) டெவலப்பர்கள் தொடர்ந்து இயக்க முறைமைகளில் பாதுகாப்பை மேம்படுத்துகின்றனர். இறுதிப்புள்ளி பாதுகாப்பு வலுவடைந்து வருகிறது, மேலும் உள்ளமைக்கப்பட்ட கர்னல் பாதுகாப்பு முறைகளைப் பயன்படுத்த அதிக எண்ணிக்கையிலான CPU கள் (அல்லது செயலிகள்) வடிவமைக்கப்பட்டுள்ளன. ஆயினும்கூட, தற்போது, ரூட்கிட்கள் இன்னும் உள்ளன, அவை எங்கு காணப்பட்டாலும் அவை அடையாளம் காணப்பட வேண்டும், நிறுத்தப்பட வேண்டும், அகற்றப்பட வேண்டும்.